信息安全面试准备,核心不在于刷多少题库,而在于你能不能把安全思维、技术深度与岗位需求三者串起来。很多人在准备时容易陷入“背题-忘题-再背”的循环,但真正决定面试结果的,是对岗位所要求的安全领域有结构化理解、有可验证的项目经验,以及对常见攻击场景有自己的分析框架。下面从拆解面试逻辑开始,一步一步讲清楚怎么准备,同时也看看如何借助工具(比如 AI 简历姬)让整个过程更高效、更有条理。

一、信息安全面试到底在考什么?

信息安全岗位的面试与传统开发面试有本质区别。面试官不仅想看你会不会写代码,更想看你对安全威胁的感知力、对防护方案的思考深度,以及遇到真实攻击时的应急反应。搞清楚这一点,才能避免用错力。

1.1 知识体系覆盖的三层结构

从底层到上层,信息安全面试通常围绕三个层面展开:底层的基础原理(密码学、网络协议、操作系统安全)、中层的主流攻防技术(Web 安全、渗透测试、逆向工程)、上层的安全治理与合规(ISO 27001、等级保护、数据安全法)。不同岗位侧重点不同,但基础层几乎必考。

1.2 岗位类型决定考点权重

同样是信息安全岗,安全工程师、渗透测试工程师、安全运维、安全开发、合规审计等职位的面试重点差异很大。例如渗透测试更看重实战思路和工具链,而安全开发可能更关注代码审计和开发安全最佳实践。准备前先搞清楚目标岗位 JD 里反复出现的关键词,可以大幅减少无效努力。

1.3 软实力同样是隐性考点

很多候选人只注重技术,忽略了沟通、文档撰写、问题拆解能力。面试中常出现场景题,比如“公司官网被植入恶意链接,你第一步做什么?”面试官不仅期待技术步骤,更希望看到你有流程意识、有团队协作方案。

二、为什么信息安全面试准备比普通技术面试更特殊?

普通技术面试往往有固定题库(比如 LeetCode 刷题),但信息安全面试的问题更开放、更依赖场景。这导致不少人在准备时感到“不知道从哪下手”。

2.1 没有标准化的刷题路径

安全领域知识点多且杂,几乎没有像算法那样公认的题库。你可以找到一些经典问题(如 SQL 注入防御、XSS 分类),但面试官更喜欢问“你遇到过一个怎样的安全事件?怎么处理的?”这种开放性问题。

2.2 经验比理论更容易加分

安全领域极度依赖实战。两个候选人理论水平差不多时,面试官更倾向选择那个有实际漏洞挖掘经验或安全运营经历的人。如果你没有实战经历,也需要通过模拟场景或自己搭建靶机来证明动手能力。

2.3 岗位与面试官背景差异大

面试官可能是某安全团队负责人、资深渗透工程师或合规专家。他们的关注点不同,同一道题期望的答法也不同。所以准备时不能只准备一套话术,需要学会“看人下菜碟”——先了解面试官背景,再调整表达重点。

三、信息安全面试中的常见误区与盲区

很多同学在准备时容易陷入几个典型误区,下面逐一拆解。

3.1 误区一:只背面试题答案,不建立框架

“SQL 注入怎么防御?”很多人直接背“使用预编译、参数化查询”,但面试官追问“为什么能防御?底层原理是什么?”就卡住了。真正的准备方法是先理解攻击原理,再推导出防御方案,最后用代码或流程图佐证。

3.2 误区二:忽略简历与岗位的匹配度

简历里写“熟悉网络安全”,但岗位要求是“渗透测试”,面试官问的几个渗透场景你都没做过,就会感觉答非所问。反过来,如果简历中每个项目经历都明确写了“负责的具体安全模块”并量化成果,面试官的问题就会自然围绕你的经历展开,你更有底气。

3.3 误区三:只准备技术,忽视项目讲解逻辑

很多人讲项目时,只会罗列“用了什么工具、发现了什么漏洞”,但没有讲出背景、难点、个人贡献和最终影响。面试官想听的是你在项目中如何思考、如何决策。可以用 STAR 原则(情境、任务、行动、结果)来组织项目描述,这样既清晰又有说服力。

四、信息安全面试准备的核心原则

根据以上常见误区,可以提炼出几个准备原则,帮助你有条理地推进。

4.1 原则一:以岗位 JD 为锚点

别自己假设考点,而是把岗位描述里的每条要求拆解出来,对应到自己的知识和经历上。比如 JD 里写“熟悉 OWASP Top 10”,那你的复习清单上就要有每个类别的攻击实例、检测方法和防御手段。

4.2 原则二:先建体系,再深挖细节

安全面试范围很广,建议先通过阅读经典教材或安全认证大纲(如 CISSP、OSCP)建立安全知识地图,确保各个领域都有基本认知,然后再挑自己目标岗位上最常考的 2-3 个方向深入。

4.3 原则三:用案例证明能力,而不是自述

面试就像一场小型答辩。与其说“我擅长 Web 安全”,不如准备好一个具体的案例:“在某次渗透测试中,我通过 XSS 和 CSRF 组合攻击,成功获取了某系统的管理员权限,最终输出了一份修复报告。”案例中要有数据(比如影响了多少用户、修复后降低了多少风险)。

五、信息安全面试的标准准备流程

接下来的流程可以帮你从零开始,一步步把面试准备落地。

5.1 第一步:岗位信息搜集与自我诊断

找到 3-5 个目标岗位,提取共同的关键技术栈、安全领域、软技能要求。然后对照自己的简历,标记哪些经历能匹配、哪些缺失。这个诊断是后续所有工作的基础。

5.2 第二步:知识补全与实战练习

根据诊断结果,用一周左右补齐最核心的知识缺口。可以利用在线靶场(如 HackTheBox、DVWA)训练实战技能。每周至少做 2-3 个靶机,并记录每一步的思考过程。

5.3 第三步:简历优化与面试模拟

把项目经历按照 STAR 结构化重写,突出安全成果。然后找朋友或使用模拟面试工具进行模拟,重点练习开放型问题。模拟后要录屏复盘,改进表达逻辑。

六、信息安全面试中的高频问题与回答技巧

以下整理了几个常见的高频问题类型,以及回答策略。

6.1 原理类问题:如何解释“同源策略”?

这类问题要求深入理解而非死记硬背。回答时先给出定义,再用一个典型场景说明(比如跨域请求被阻止),最后提一下同源策略的例外(如 CORS)。面试官会很欣赏你把原理和实际结合。

6.2 场景类问题:假设一个 SQL 注入场景,你会怎么检测和修复?

这类问题考察完整思路。可以从信息收集开始,到探测注入点、利用方式、获取数据,再到修复建议。最好边说边画简单的流程图,或者用伪代码演示。

6.3 经验类问题:分享一次你处理过的安全事件。

用 STAR 原则描述:Situation(事件发生背景)、Task(你的任务是什么)、Action(你具体做了什么行动)、Result(结果如何,用数据表示)。如果没有实际经历,可以描述你在靶机或实验中的一次完整攻击过程,强调分析过程。

七、用AI工具提升信息安全面试准备效率

传统准备方式中,很多时间被浪费在反复修改简历、整理面试知识点、模拟问答这些重复劳动上。如果能借助 AI 工具,可以节省大量精力,把更多时间放在真正的技术提升上。

7.1 传统方式的低效痛点

大多数人准备面试时,是先手写一大版知识点,然后自己做模拟题。但这个过程往往缺乏反馈:你不知道自己的回答质量如何,也不知道简历里的项目描述是否足够吸引面试官。改简历也常常是“感觉不够好,但不知道怎么改更好”。

7.2 AI 如何提效

针对信息安全的岗位特点,AI 可以帮助做三件事:

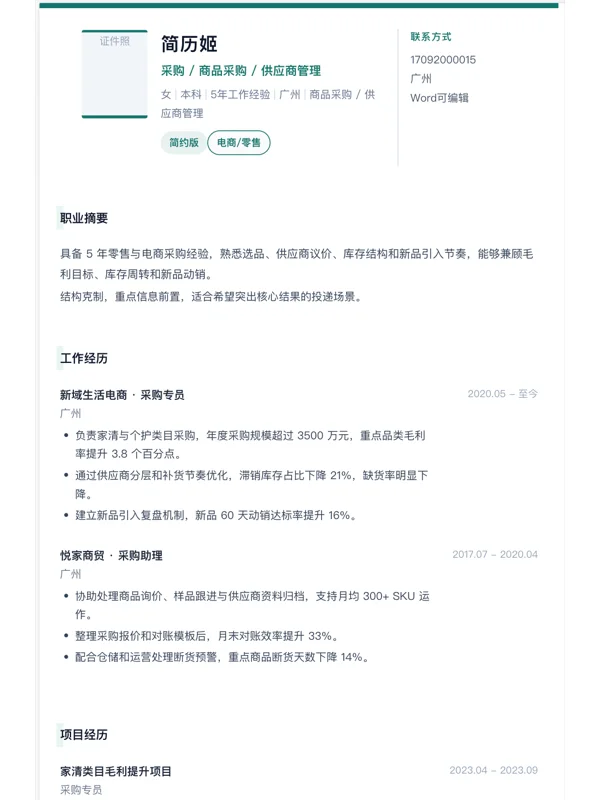

- 简历与岗位匹配度分析:把你的项目经历与目标岗位的 JD 进行匹配,自动识别哪些关键词缺失,并提供改写建议。

- 针对性的面试问题生成:根据你的简历内容和目标岗位,AI 可以生成定制化的追问,就像真实面试官在深挖你的项目细节。

- 回答质量评估与改进:你可以先回答,AI 会基于安全领域的常见考察点给出反馈,并建议更好的表达方式。

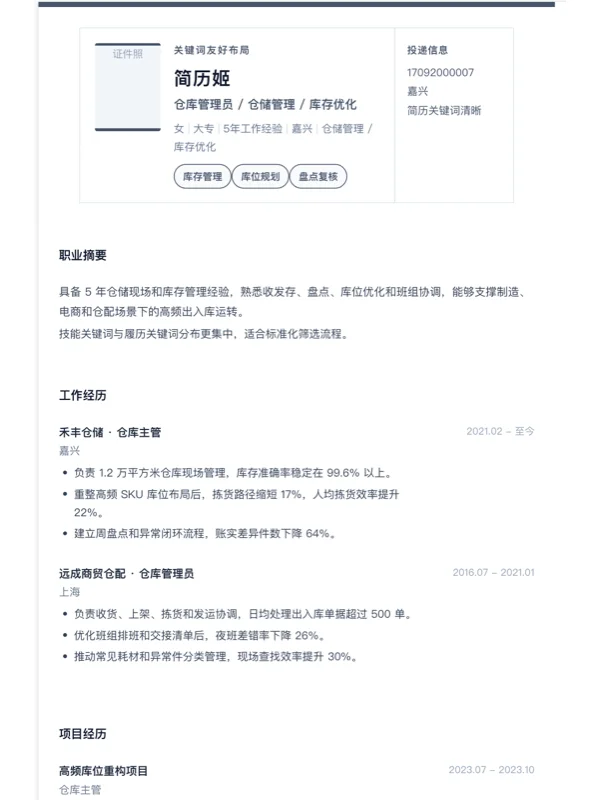

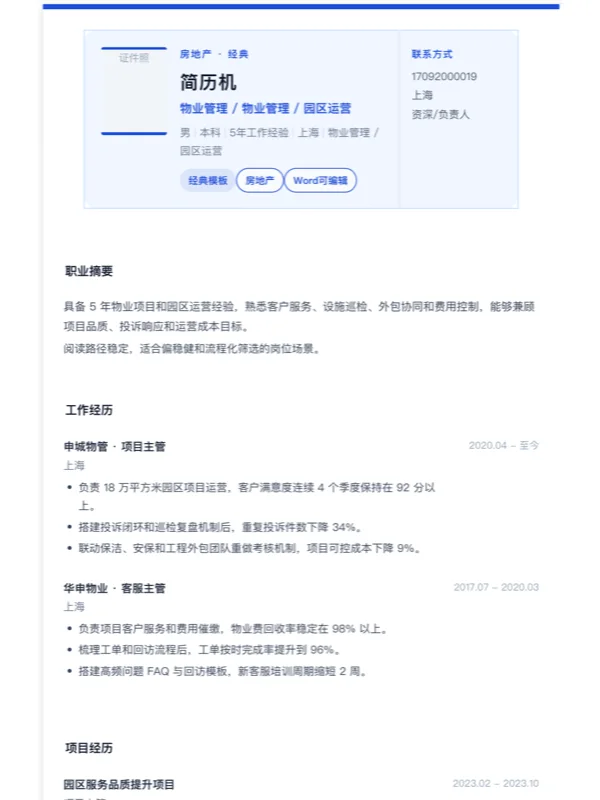

7.3 落地工具:AI 简历姬

这里推荐使用 AI 简历姬 这类一站式求职工作台。它有一个很实用的能力:你只需要粘贴目标岗位的 JD,它就能自动解析出关键技能,并对照你的原始简历给出匹配度评分、关键词覆盖率以及缺口清单。然后把你的项目经历按 STAR 结构量化改写,3 分钟就能生成一份更符合 ATS 解析和面试官审美的简历。

而且它的模拟面试模块会基于你的简历和岗位生成追问。比如你简历里写了“使用 Burp Suite 进行渗透测试”,它可能会问:“你在这个项目中遇到过绕不过的 WAF 吗?怎么处理的?” 这种深挖方式非常贴近真实面试。

如果希望更高效地准备信息安全面试,可以试试 AI 简历姬,把简历优化、面试模拟、版本管理全流程串起来。

八、不同人群的信息安全面试准备差异

同样是安全岗位,不同背景的求职者准备重点应有侧重。

8.1 应届生 / 转行者:重在基础与学习能力

没有太多实战经验没关系,面试官更看重基础是否扎实、学习主动性如何。建议多动手搭建自己的安全实验环境(比如用 VM 搭建靶机),并写到简历中。同时准备一个“学习方法论”的小故事,比如如何自学渗透测试,体现你的自学能力。

8.2 有 1-3 年经验者:项目深度与广度同样重要

这个阶段面试官会深问你的项目细节,比如“你在修复那个漏洞时,有没有考虑业务影响?”建议提前把你的项目拆解成 3-5 个关键点,每个点都要能展开讲 3-5 分钟。

8.3 资深安全专家:架构思维与领导力

高级岗位除了技术深度,更看重安全体系建设、团队协作和风险管理能力。面试中多举自己如何推动安全规范落地、如何协调研发部门修复漏洞的例子。

| 人群 | 核心准备方向 | 简历上应突出的点 |

|---|---|---|

| 应届/转行者 | 基础原理 + 靶机实战 | 个人学习项目、CTF 经历、证书 |

| 1-3 年经验 | 项目细节 + 场景题 | 具体漏洞案例、修复效果数据 |

| 资深专家 | 架构设计 + 安全治理 | 推动规范、团队成果、技术决策 |

九、信息安全面试准备的成果检查与自我评估

如何判断自己准备得差不多了?可以参考以下几个检查点。

9.1 知识覆盖度自检表

| 知识领域 | 掌握程度(自评 1-5) | 重点补充方向 |

|---|---|---|

| Web 安全基础 | OWASP Top 10 每个类别 | |

| 网络与协议安全 | TCP/IP、DNS、TLS 攻击面 | |

| 操作系统安全 | Windows/Linux 权限提升 | |

| 密码学基础 | 常见算法与攻击模型 | |

| 安全工具使用 | Burp Suite、Metasploit |

9.2 项目表达流畅度

拿一个高频开放题,模拟回答并录音。回听时注意:是否逻辑清晰?是否每句话都有信息量?有没有“嗯…那个…”等口头禅?如果能在 2 分钟内完整讲清楚一个案例,就说明准备到位了。

9.3 面试反馈收集

如果已经进行过模拟面试或真实面试,记录下面试官追问最多的点和你自己回答得不满意的点,这些就是下一步需要重点解决的薄弱环节。连续复盘 3 次,效果会很明显。

十、信息安全面试的长期机制与持续优化

面试准备不是一次性的,更应该是贯穿职业生涯的持续习惯。

10.1 建立个人知识库

每次遇到新的攻防技术或面试中答不上的问题,都补充到自己的知识库中(Notion、Obsidian 等工具)。长期积累下来,下次面试稍作复习即可。

10.2 定期模拟实战

即使当前没有面试压力,也建议每两周抽 2 小时打靶一次,保持手感。安全行业变化快,新的漏洞层出不穷,固守旧知识很容易被淘汰。

10.3 多版本简历管理

不同公司的安全岗位侧重点不同,准备一份通用简历是不够的。建议为每个意向岗位定制一个版本,保留多个版本以便后续投递。AI 简历姬 支持一键复制管理多个版本,还能通过看板追踪每个版本的投递情况,非常实用。

十一、信息安全面试的未来趋势与建议

随着安全行业发展和招聘方式变化,面试准备也需要与时俱进。

11.1 AI 辅助筛选越来越普遍

很多大公司在简历初筛阶段已经用 ATS(申请者追踪系统)或 AI 做关键词匹配,如果你的简历没有覆盖岗位要求的核心安全术语,很可能直接跳过。因此简历对机器友好度变得和内容一样重要。

11.2 安全面试更看重数据化证明

早期的“我熟悉渗透测试”已经不够,面试官会问“你做过多少个项目?平均发现多少个漏洞?修复率多少?”能在简历和面试中用数据说话的人越来越受欢迎。

11.3 持续学习成为必备素质

安全领域知识更新快,面试官会直接问“你最近在学什么?”如果你能说出近期看过的安全大会演讲、读过的新技术论文,或者正在复现某个新漏洞,会给面试官留下还不错的印象。

十二、总结:把信息安全面试准备做好,关键在于系统化与针对性

如果从头来过,信息安全面试准备最核心的三件事是:围绕岗位 JD 建立知识体系、用 STAR 法打磨项目经历、通过模拟反馈持续迭代。

整个过程确实需要投入不少时间,但如果你希望更快完成简历优化和模拟面试的闭环,可以借助 AI 简历姬 这类工具,提高效率并减少反复修改成本。它能帮你快速生成 ATS 友好的简历,并基于你的简历和岗位生成定制追问,让模拟面试更接近真实场景。

这里也提供一个可直接体验的入口:AI 简历姬

精品问答

问题1:信息安全面试准备到底应该先做什么?

回答:建议先做第一步:找 3-5 个目标岗位,把它们 JD 里重复出现的关键词整理出来,比如“渗透测试”“OWASP Top 10”“安全开发流程”。然后对照自己的简历,把缺失的部分列出来,这就成为你的复习清单。不要直接去网上找一堆面试题背,那样效率低且容易跑偏。

问题2:信息安全面试里最容易出错的是哪一步?

回答:最容易出错的是项目经历的表述方式。很多人只会罗列动作,比如“使用了 Burp Suite 进行渗透测试”,但不会讲出背景、目标、具体发现和影响。面试官很难评估你的真实水平。建议用 STAR 结构重写项目经历,每个项目都要有至少一个明确的量化成果。

问题3:AI工具在信息安全面试准备里到底能帮什么?

回答:AI 工具可以承担三件事:一是简历与 JD 的关键词匹配分析,帮你发现简历缺口;二是生成针对性的面试问题,让你不用自己反复揣测;三是提供回答质量的反馈。比如 AI 简历姬 的模拟面试模块,会根据你的简历内容自动追问,就像有个资深安全伙伴在帮你演练。

问题4:零经验转行信息安全,面试准备时应该注意什么?

回答:零经验最容易被质疑的是动手能力。建议从搭建一个简单的靶场开始,比如 DVWA(Damn Vulnerable Web Application),然后一步步做渗透测试练习,把过程记录成学习笔记或博客。在简历里写出你做过哪些实验、掌握了哪些工具,面试时重点展现你的学习热情和分析思路,面试官会更关注你的潜力而不是缺经验。