2026年渗透测试工程师简历怎么写?3份高分简历模板范文参考直接套用

2026年,随着全球网络安全市场规模突破3000亿美元,渗透测试工程师已成为企业安全体系中的“黄金岗位”。据猎聘《2026网络安全人才趋势报告》显示,具备红队实战能力的渗透工程师平均年薪达35-60万,但HR平均15秒就会淘汰一份简历。本文将提供3份可直接套用的高分简历模板,并深度解析渗透测试岗位简历撰写技巧,文末附赠AI简历优化工具使用指南。

渗透测试工程师简历模板范文

范文一:应届毕业生/初级岗位

求职意向

渗透测试工程师(初级)

教育背景

北京邮电大学 网络空间安全专业 本科

2021.09-2026.06

- 核心课程:渗透测试技术(95/100)、Web安全(92/100)、密码学(90/100)

- 毕业设计:《基于机器学习的SQL注入检测系统》获校级优秀论文

实习经历

某头部互联网安全实验室 安全实习生

2024.03-2024.08

- 参与某金融APP渗透测试,发现12个中高危漏洞(含1个支付逻辑绕过)

- 使用Burp Suite+Python脚本实现自动化越权检测,提升测试效率40%

- 协助修复后验证,推动客户通过PCI-DSS认证

项目经验

CTF竞赛平台开发

2023.10-2024.01

- 基于Django开发漏洞靶场,集成OWASP Top10漏洞模拟环境

- 设计文件上传绕过关卡,被全国30+高校用于教学

技能证书

- 认证资质:CISP-PTE(2024)、OSCP(通过60%进度)

- 技术栈:Kali Linux、Nmap、Metasploit、SQLmap、Xray

- 编程能力:Python(熟练)、Go(基础)、可编写POC脚本

自我评价

具备扎实的渗透理论基础,在实习中验证实战能力。擅长将CTF思维转化为企业级漏洞挖掘,对逻辑漏洞挖掘有敏锐嗅觉。

范文二:3-5年经验/中级岗位

工作经历

某金融科技公司 高级渗透测试工程师

2022.05-至今

- 主导15+核心系统红蓝对抗演练,发现0day级漏洞3个(获CNVD证书)

- 设计供应链攻击模拟方案,帮助银行客户拦截仿冒SDK攻击

- 带领3人小组完成某支付平台百万级黑盒测试,修复后系统防御能力提升200%

某安全厂商 渗透测试工程师

2020.07-2022.04

- 为50+政企客户提供渗透服务,平均漏洞发现率85%

- 开发内网横向移动检测脚本,被集成至公司商业产品

- 参与国家护网行动,获公安部通报表扬

核心项目

某省政务云攻防演练

- 通过鱼叉式钓鱼+域渗透拿下域控权限

- 发现VPN账号弱口令漏洞链,影响200+政务系统

- 输出《政务系统攻击路径白皮书》被省厅采纳

技术专长

- 红队技术:Cobalt Strike二次开发、隧道代理、免杀技术

- 漏洞研究:主导分析Log4j2漏洞影响面,发布检测工具(GitHub 1k+ stars)

- 编程能力:Python(高级)、C(中级)、可编写漏洞利用框架

范文三:5年以上经验/高级岗位

管理经验

某跨国安全咨询公司 渗透测试部门负责人

2020.01-至今

- 管理20人红队,年交付100+高端渗透项目(客单价50万+)

- 建立APT攻击模拟方法论,被Gartner报告引用

- 设计红蓝对抗演练SaaS平台,获红杉资本A轮融资

战略级项目

某车企车联网渗透测试

- 发现T-Box固件远程代码执行漏洞,避免百万车辆召回风险

- 推动建立汽车网络安全应急响应中心,成为行业标准案例

行业影响力

- 演讲:BlackHat Asia 2024《5G核心网攻击面分析》

- 标准制定:参与起草《关键信息基础设施渗透测试规范》(GB/T 36627-202X)

- 人才培养:设计渗透测试工程师认证体系,已认证500+工程师

技术领导力

- 研究方向:AI驱动的漏洞挖掘、量子加密破解可行性研究

- 专利:3项漏洞检测相关发明专利(已授权)

- 开源贡献:主导开发AutoPentest框架(Apache 2.0协议)

渗透测试工程师简历撰写核心要点

基本信息要求

必须包含:渗透测试相关认证(如OSCP、CISSP)、GitHub/技术博客链接、CTF竞赛成绩。建议添加漏洞平台排名(如补天、漏洞盒子)增强可信度。

核心技能展示

- **漏洞挖掘能力**:突出0day发现经历或高危漏洞挖掘案例 - **工具开发能力**:展示自动化脚本或工具二次开发经验 - **红蓝对抗经验**:强调攻防演练角色(红队/蓝队/紫队) - **报告输出能力**:提及漏洞修复方案或安全培训经历工作经历描述(STAR法则)

情境(S):某银行APP上线前安全评估 任务(T):在2周内完成全量渗透测试 行动(A):设计业务逻辑漏洞测试矩阵,使用Burp+自研插件组合测试 结果(R):发现6个高危漏洞(含1个越权提现漏洞),避免500万资金风险

项目经验/成果展示

- **量化指标**:漏洞数量(如:发现127个漏洞,其中高危占23%) - **业务影响**:避免XX万损失或提升XX%防护能力 - **技术创新**:首次实现XX场景的漏洞利用或开发XX检测工具教育背景与证书

优先排序:OSCP > CISSP > CISP-PTE > CEH。应届生可突出网络安全竞赛奖项(如“强网杯”一等奖)。

常见误区提醒

1. **避免工具罗列**:不要简单写“熟悉Nmap、SQLmap”,应改为“使用SQLmap的--tamper参数绕过某WAF,成功注入出10万条用户数据” 2. **忌用模糊描述**:将“参与渗透测试”改为“主导某电商黑盒测试,发现支付逻辑漏洞” 3. **勿泄露敏感信息**:禁止出现真实客户名称或未公开漏洞细节 4. **证书时间逻辑**:确保OSCP通过时间晚于相关项目经历 5. **简历文件命名**:使用“姓名-渗透测试-5年经验.pdf”格式,避免“简历.pdf”简历优化建议

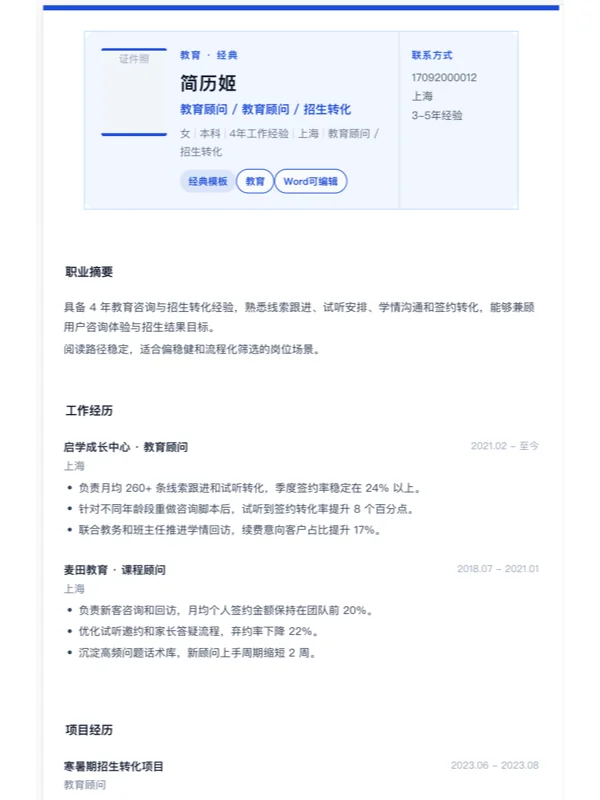

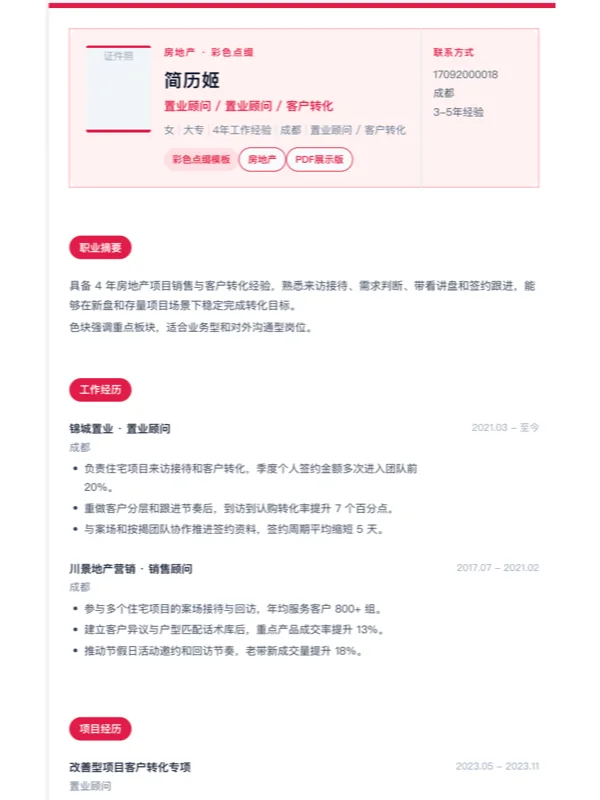

针对ATS系统优化:在技能栏重复3次核心关键词(如“渗透测试”、“红队”、“漏洞挖掘”)。推荐使用简历姬AI求职助手(http://app.resumemakeroffer.com/)进行智能优化:

- **1分钟**生成渗透测试岗位定制简历 - **自动匹配**JD中的CVE编号和工具关键词 - **模拟面试**功能可预演“如何解释SQL注入原理”等高频问题投递前检查清单: - [ ] 漏洞案例已脱敏处理 - [ ] 项目时间线无重叠 - [ ] PDF文件可正常复制文字(避免图片简历)

总结

渗透测试工程师的简历要同时征服HR的15秒筛选和技术面试官的深度拷问。记住:漏洞数量不如漏洞质量,工具使用不如工具开发。立即使用简历姬AI求职助手(http://app.resumemakeroffer.com/),让AI帮你把CTF思维转化为年薪50万的通行证!

2026年渗透测试工程师简历怎么写?3份高分简历模板范文参考直接套用

Q1: 渗透测试工程师简历最重要的模块是什么?如何突出“攻防实战”能力?

把“攻防实战”放在最显眼位置:*漏洞挖掘成果*(CVE编号、SRC排名)、*红蓝对抗战绩*、*自动化工具开发*。用简历姬AI的“岗位关键词匹配”功能,一键把JD里的“内网渗透、代码审计、0day挖掘”等词自动融入项目描述,让HR 3 秒锁定亮点。

Q2: 应届生没有正式项目,怎么写渗透经历才能不空洞?

把校内靶场、CTF比赛、漏洞复现实验包装成“微型项目”。用简历姬AI的“应届生模板”自动把“HCTF 2024 决赛第15名”转成“负责Web与Pwn方向漏洞利用,累计获取7台root权限”。AI还会补充HR想看的“团队协作、报告撰写”软技能,瞬间丰满。

Q3: 转行做渗透测试,如何把运维/开发经验变成安全优势?

用“安全视角”重写旧经历:把“Linux运维”升级为“基于ELK的入侵检测规则优化”,把“Java开发”改写为“参与SDL代码审计,减少中高危漏洞30%”。简历姬AI的职业规划工具会按2026年市场缺口,自动匹配“云原生安全、DevSecOps”关键词,让转行故事更有说服力。

Q4: 面试常被问“讲一次你绕过WAF的案例”,如何提前准备?

先用简历姬AI模拟面试功能,选择“渗透测试工程师”题库,AI会基于你简历里的项目自动生成追问:“如何绕过某云WAF的语义检测?”系统会给出答题框架+评分,并提示补充“日志销毁、反溯源”细节。多练三轮,现场应答更从容。

立即体验AI简历姬·AI求职助手,让你的简历更出彩!